您的位置: 首頁 > 安全公告

新一代網銀木馬登場 具備反防欺詐功能

安全公告 時間:2009-10-01 作者/發布人: 點擊:1156

Finjan表示這款木馬針對的是某家具體名稱不便透露的德國銀行,木馬指向的控制服務器則位于烏克蘭境內,Finjan公司已經就此事向德國司法部門提出了警告。

Finhjan公司的安全專家表示:“這種網銀木馬病毒堪稱新一代產品,這些新木馬普遍設計復雜,同時都具備反防欺詐的機制。”

Finjan公司的安全專家利用一臺感染了此病毒的機器追蹤到了木馬的控制服務器,他們發現這臺服務器上安裝有專門用于控制染毒機器的LuckySpoilt管理軟件,并且掌握了這套木馬病毒控制系統的工作機制。

大約有9萬臺電腦曾經訪問過藏有該木馬的站點網頁,其中有6400臺機器被感染了這種病毒,成功率達7.5%。而這些感染了該病毒機器的主人中則有數百人的網銀錢財被竊。自8月中旬開始的22天之內,這款木馬已經成功竊得了43.8萬歐元的錢財。

以下是這種病毒的工作機理:

首先通過藏毒電子郵件或藏毒網頁鏈接的方式,將用戶誘騙到一個內藏木馬的網頁,病毒利用一種名為LuckySpoilt的工具攻擊用戶瀏覽器的某個安全漏洞,然后在用戶的機器上安裝木馬病毒。

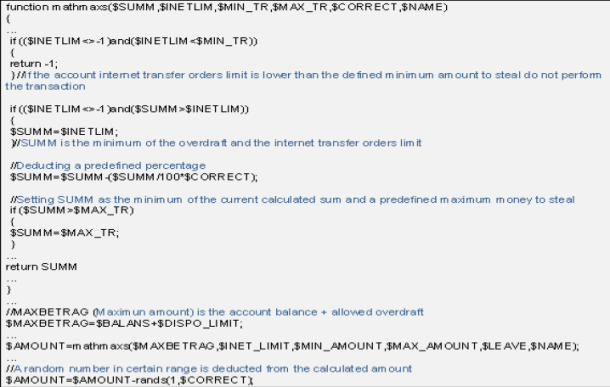

安裝病毒之后,木馬會駐留在后臺等待用戶有進入目標銀行的舉動。一旦用戶登錄這個目標銀行,該木馬便會檢查用戶賬戶中的存款數額,然后按照不會觸發銀行防欺詐機制的金額計算出需要竊取的金額數目,并在客戶的賬戶中留下一定數額的存款。

計算完成之后,該木馬便會開始轉款操作,這種操作將利用瀏覽器來偷偷在后臺進行,而在用戶的電腦上則根本無法覺察到。

轉款的目標一般都是一些被稱為“錢騾”的銀行帳號,這些帳號專門接收這些來歷不當的錢財,然后再將這些錢財轉給犯罪分子。這些“錢騾”賬戶一般都設在國外,同時得手一兩次后就會被棄用,因此給偵查帶來了一定的困難。

得手后,這種木馬病毒還會向用戶顯示偽造的存取款記錄表和偽造的賬戶余額表,只有用戶到另一臺沒有中毒的機器上查看,或在ATM機上取款,發現余額不足時,用戶才會發現問題。

這款病毒同時還會跟蹤記錄用戶的銀行帳號登入行為,并進行抓圖,還會偷偷竊取用戶的其它帳號,如PayPal,Facebook,Gmail帳號等等。

據Finjan公司表示,這款木馬病毒是首款能做到實時攻擊用戶的瀏覽器,自動將用戶網銀存款進行轉賬操作,并能顯示偽造的存取款記錄表,存款余額表的木馬病毒。

安全公告

- 你在淘寶中找廉價Q幣想占便宜嗎?小心上當吃大..(01-13)

- 網上買匿名手機號卡小心身份信息被盜(01-13)

- 女子高速路上停車站護欄邊不知干啥,遭一貨車..(01-10)

- 騙子開豪車炫富行騙,你敢不敢上當?(01-08)

- 告訴你的孩子什么才重要!(12-30)

- 12306網站泄露了大量購票人信息,包括明文密碼..(12-25)