您的位置: 首頁 > 安全公告

殺毒軟件漏殺問題真相 用戶何去何從

安全公告 時間:2010-05-21 作者/發布人:pc354 點擊:1218

踢爆殺毒軟件“漏殺”真相

為什么明明裝上殺毒軟件,還是經不住病毒的考驗?那是因為各個殺毒廠商對于病毒木馬的定義,以及病毒庫、行為分析上都有著自己的一套。有些病毒就是鉆了這些空子繼續在你的電腦里存活。簡單來說,就是現在的殺毒軟件都存在“漏殺”問題!

一、什么是“漏殺”?

明明是病毒,但安全軟件卻在一定周期內無法檢測到、查殺不到;在經過某一款殺毒軟件查殺之后,電腦中依然存在木馬病毒,這就是“漏殺”。

病毒木馬傳播者在發布新病毒之前,一定會針對安全軟件的查殺特點進行“免殺”處理,提升病毒藏匿能力,這樣處理后的病毒樣本就擁有較長的生存周期。這段生存周期,可稱為“漏殺期”。漏殺期簡單來說就是一個時間差,由新病毒出現到殺毒軟件研發出應對方式之間的一個時間跨度。雖然傳統殺軟可以通過加快更新病毒特征庫更新周期來盡量縮短這個時間差,但是漏殺期是客觀存在,且不可避免的。

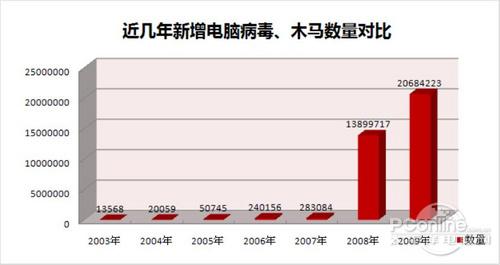

病毒、木馬數量暴增

據一份調查數據顯示,30%以上的中國網民電腦存在“漏殺”病毒現象。這是一個很可怕的數字,我們不得不對傳統殺毒軟件及新近興起的云安全技術都表示擔憂,因為他們很肯能已經無法應付不斷更新的病毒技術和層出不窮的新病毒。現在的病毒制作者也不斷想方設法避開殺毒軟件的查殺。

二、大家都在“漏殺”?

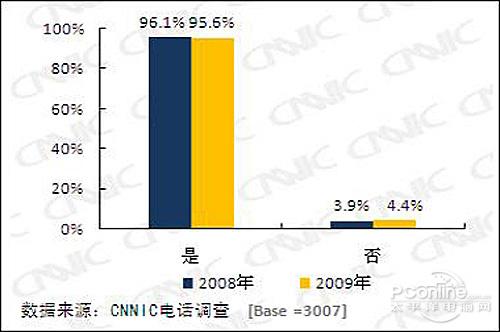

據國家計算機網絡應急技術處理協調中心發布的最新調查數據顯示:2009年,95.6%的電腦上安裝了各種各樣的安全軟件。但國內某殺軟廠商通過對1000位名用戶電腦樣本調查(其中包括100名上門訪問調查樣本),發現,即使安裝了安全軟件,但電腦仍然會出現異常的用戶數超過30%,這個比例相當驚人。安全軟件若無法檢測到病毒和木馬,用戶完全不知道自己的電腦已經處于危險之中。“漏殺”已經成為國內電腦用戶最大的安全隱患之一。

安全軟件使用情況調查(墨綠色為08年數據,黃色為09年數據)

不管你相不相信,“漏殺”的確每時每刻都在發生。每天有數以百計的新品種電腦病毒在全球肆虐,各種電腦病毒在與殺軟的爭斗過程中,會不斷引發變種這已是人所共知的事實,無論你的殺毒軟件用的是什么引擎,用的是什么樣的查殺方法,你永遠也會比病毒慢一步。而這一步,往往足以致命。

新病毒總是來得比殺軟的更新快那么一點點。有病毒就有殺毒,有殺就有漏,漏了等更新,等到更新終于來了,但新病毒總是快一步,“還未解毒,又再中毒”。殺軟、病毒與漏殺,就存在于這樣一個惡性循環中,其中漏殺是鏈接殺軟和病毒的關鍵,也是殺軟與病毒一直以來互相對抗的產物。

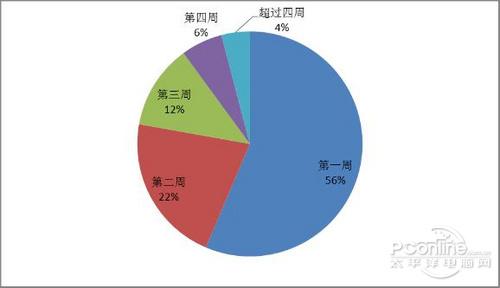

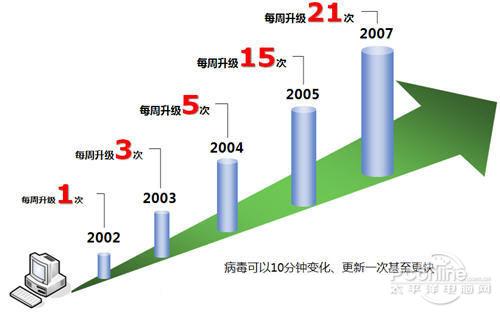

從下圖中可以看出,一種病毒的生存周期只有一到兩周左右,病毒的“更新換代速度”可見一斑。殺毒軟件能比他們快嗎?

病毒生存周期分布圖

明明是病毒,但在殺軟更新包趕到之前卻查一直不到、殺不到,任由病毒、木馬一直鬧。在無法破解這一惡性循環的怪圈之前,殺毒軟件行只有無奈地、習慣性地“漏殺、漏殺、再漏殺”!

三、“漏殺”有什么危害?

如果你認為全世界都在漏殺,但世界還是在不停地運轉,所以漏殺不嚴重、不用擔心太多的話,那你就大錯特錯了。

大家想想武俠小說里,有哪個大俠不是從小被壓迫,被趕到了生死邊緣,最后僥幸逃生,最后練成絕世武功報仇雪恥的?現在病毒就是潛藏在網絡上各個陰暗角落,伺機入侵你的電腦,只要殺軟的病毒庫更新出現什么差池,漏殺了一個半個病毒,那就是這些病毒“報仇雪恥”之時!你一漏報,它馬上就來反咬殺軟一口,殺軟的漏洞打開了通向系統核心的通道,中門大開,病毒豈有不發威的道理?

只要殺毒軟件的“漏殺”現象繼續存在,我們的系統裝再多的殺軟也只是徒勞。現在的病毒已經不再是以前“熊貓燒香”那種只為整垮你電腦,偷著樂的“小病毒”,現在各種木馬、病毒的背后往往潛藏著一條巨大的利益鏈。

新病毒層出不窮

用戶電腦里的各種網銀賬號、淘寶賬號等半虛擬、半現實的財產,已經成為了這些病毒、木馬覬覦的對象,一旦有病毒突破了殺軟的封鎖,找到了殺軟的病毒庫漏洞,就能肆無忌彈地盜取電腦中的各種信息。

但是,當你發現淘寶、網銀賬戶已被挖空的時候,才知道殺軟“漏殺”的危害那就太遲了。盜號只是小菜一碟,更嚴重的是你的個人信息說不定已經被人拋到網絡上,成為了別人茶余飯后的談資。如果你運氣再差點、被盜信息再敏感一點的話,你很可能會成為下一位“網絡紅人”。

四、深入剖析“漏殺”源頭

漏殺產生的根本原因是傳統安全軟件無法適應病毒生產、傳播的全面網絡化,是傳統的病毒查殺方法跟不上病毒數量的快速增長。出現“漏殺”現象,具體來講有一下這幾點原因:

1、外憂:黑金行業,病毒生財

病毒黑色產業鏈的利益驅使。病毒木馬早已形成互聯網黑色產業,其非法收入每年可數達千萬人民幣。

病毒生財

病毒木馬制作者、傳播者在發布新病毒或對老病毒進行改造之前,為達到最大效益,會針對各種主流安全軟件的最新版本對病毒木馬進行免殺處理,用盡各種方式找到“漏殺”的突破口,保證新版病毒不被最新安全軟件檢測到。

2、內患:傳統殺毒軟件的“縱容”

病毒木馬想方設法找漏洞、做夢也想要殺軟出現“漏殺”的情況,那么我們的殺軟又是怎樣應對的呢?

首先,傳統安全軟件的更新周期過長,通常是以小時為單位。將新的病毒特征分發到數以千萬計的客戶端需要消耗相當長的時間,而某一種病毒木馬的更新代價卻要小得多。比如,那些釋放后門程序的黑客只需要一條命令就可以讓客戶端瞬間更新。殺毒軟件想要跟病毒、木馬比更新速度,那絕對是比不過的。

傳統殺軟應付病毒方式

其次,傳統殺軟識別病毒的方法是只在電腦上檢查病毒文件(一般稱之為黑文件),但是病毒文件的數量卻在每天以萬種的速度遞增,黑文件不斷增加。傳統識別方法,決定了沒有哪個殺毒廠商能收集到或識別出所有病毒,傳統的病毒識別方法決定了“漏殺”必然存在。

而一般的云安全技術,特別是依賴用戶規模的云安全技術同樣無法避免病毒的漏殺期。其原理是根據用戶電腦新文件統計學分布特征進行初步判斷。對于一些新起步的云安全廠商,其病毒定性判斷大多依賴后臺服務器自動使用其他殺毒軟件掃描結果定性,具有反映遲緩、漏殺誤殺嚴重的硬傷。

五、別再讓“漏殺”成為例行公事

說了這么多“漏殺”的事,大家是不是有這樣一種感覺:傳統殺軟無辦法改變自己一直以來依靠病毒包更新去對抗不斷進化的病毒,而且傳統殺軟在與病毒的更新競賽中一直處于下風。所以,“漏殺”這個如此重要的問題,雖然一直存在,但殺毒軟件寧愿選擇習慣性“漏殺”,也不敢提起“漏殺”這個問題!

“漏殺”任由病毒木馬欺負用戶

傳統殺軟因為無法根治“漏殺”而一直規避這個嚴重的問題,他們的對策是當一個新病毒因為影響面積過大而被檢測出以后再向用戶盡快提供更新包,但是之前已經說過,跟病毒比速度,殺毒軟件真的是望塵莫及。在檢測與研發病毒對策的期間,已經不知有多少用戶已經受到感染,已經又不知道有多少新品種病毒在網絡上開始傳播了。

要想徹底解決“漏殺”,對于目前的殺軟來說,似乎是一件不可能的任務。傳統殺軟一直就在亡羊補牢,“漏殺”已經成為了例行公事!

六、解決“漏殺”之路

分析漏殺產生的根源,是傳統殺毒軟件以及傳統的云安全技術已經無法適應計算機病毒木馬的快速增長,需要從技術理念、查殺方法上進行根本的革新。

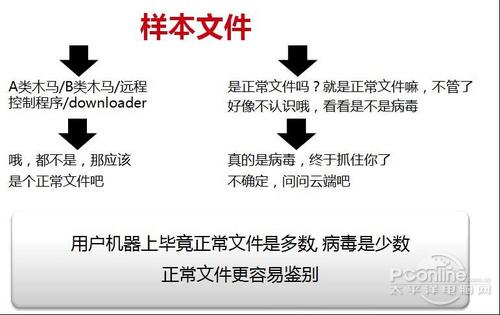

傳統的病毒識別方法是只檢測“黑”文件(病毒文件),而“黑”文件的數量卻是日新增數萬種,安全軟件永遠沒有能力收集完所有的病毒文件。這一點,從各廠商每年公布的病毒統計報告就可以看出,沒有任何兩個廠商收集的病毒數量完全一致。

所以,解決漏殺問題,必須采取全新的病毒鑒別理念。

不想再中招,還能怎么著?

目前較為可行的是是“可信云安全”技術,其理論基礎是,采用本地正常文件白名單庫+本地流行病毒特征庫+云端海量特征庫的模式,檢測用戶電腦上的正常程序(“白”文件)和非正常的程序(“黑”文件),把“黑”文件隔離,通過這樣本地初級識別加云端服務器高級特征識別的方式,盡可能消除誤報或漏報,同時能有效確保系統安全。

另外,傳統安全軟件解決漏殺是靠更新頻率,從原來的每天升級改進到每小時升級,但都必須依賴客戶端下載升級。而“可信云安全”的體系并不依賴于客戶端升級,云端服務器以分鐘級更新特征庫,客戶端只要能聯網就能得到最新的病毒防御能力。這種快速響應、快速更新的能力是傳統安全軟件無法做到的,這一點也在很大程度上縮短了漏殺期的存在,能最大限度的解決漏殺問題。

“可信云安全”是目前唯一能在更新速度上與病毒、木馬有得一拼的查殺應用技術,前面說過,“漏殺”歸根究底就是一個時間差的問題,只要你能盡量縮短、克服這個病毒與殺軟更新速度之間的時間差。而“可信云技術”將病毒庫更新周期縮短到一分鐘計算,那么就有可能扭轉殺軟在與病毒的更新競賽中一直以來處于下風的不利局面。

解決了時間的差距難題,那么“漏殺”問題你就已經解決了一半,剩下的另一半,就交給云服務器的海量病毒特征識別技術來解決。

可信云技術分析圖

云技術好比BT軟件的上傳與下載,大家在使用擁有“可信云安全”技術的殺軟查殺病毒的時候,已經在不知不覺間將自己電腦中最新型的病毒樣本(如果你不幸中招了的話)上傳到了云端,服務器就能及時處理這些最新型的病毒,將最新的白名單庫反饋到各個用戶手中,這樣就形成了一個準確定義最新型病毒、精準查殺的良性循環系統。

后記

當年劉邦鴻門宴上“漏殺”劉邦,最后落得烏江自刎的下場,力拔山河氣蓋世的你,又會不會繼續“縱容”你的殺軟習慣性地“漏殺”病毒、木馬,讓自己要在已被病毒搞得論七八遭的電腦前概嘆“時不利兮騅不逝”呢?

安全公告

- 你在淘寶中找廉價Q幣想占便宜嗎?小心上當吃大..(01-13)

- 網上買匿名手機號卡小心身份信息被盜(01-13)

- 女子高速路上停車站護欄邊不知干啥,遭一貨車..(01-10)

- 騙子開豪車炫富行騙,你敢不敢上當?(01-08)

- 告訴你的孩子什么才重要!(12-30)

- 12306網站泄露了大量購票人信息,包括明文密碼..(12-25)